Nous avons déjà parlé dans ce blog d’essaims de drones (voir par exemple cet article sur le programme Gremlins de l’US Air Force, ou celui-ci traitant des drones CICADA). Cette fois ci, il s’agit de la démonstration de la viabilité du concept par une expérimentation en grandeur nature.

Rappelons déjà ce que c’est qu’un essaim de drones : il ne s’agit pas simplement de mettre de nombreux drones ensemble, mais surtout de les faire fonctionner de manière intelligente, adaptative et coordonnées. C’est une problématique étudiée depuis longtemps : dans les années 1990, de nombreux travaux – notamment ceux du Pr Rodney Brooks au MIT (Massachussetts Institute of Technology) – traitaient de la robotique en essaim.

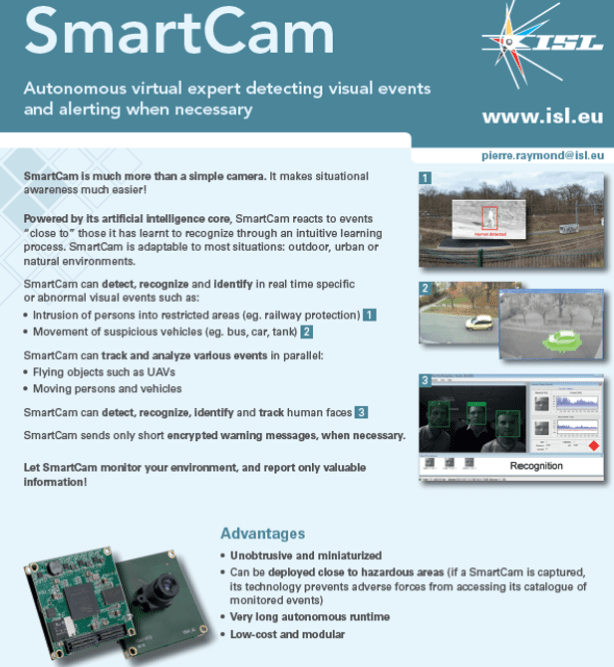

L’idée est de s’inspirer des capacités des animaux sociaux, et notamment des insectes. Elle consiste à considérer que chaque individu est relativement simple dans son comportement, mais capable de communiquer et de se coordonner avec ses congénères pour produire un comportement complexe et coopératif. Les avantages de l’adaptation d’une telle approche sont nombreux : la simplicité des unités élémentaires (et donc leur coût), la redondance, la capacité à couvrir des zones importantes (par exemple pour réaliser de la surveillance, ou de la saturation de communications).

L’US Air Force vient d’annoncer qu’ils ont mené le plus grand test d’essaim à ce jour : 3 avions F18/SuperHornet ont ainsi largué 103 (!) drones Perdix pour une simulation de mission coopérative de surveillance. Et avec succès.

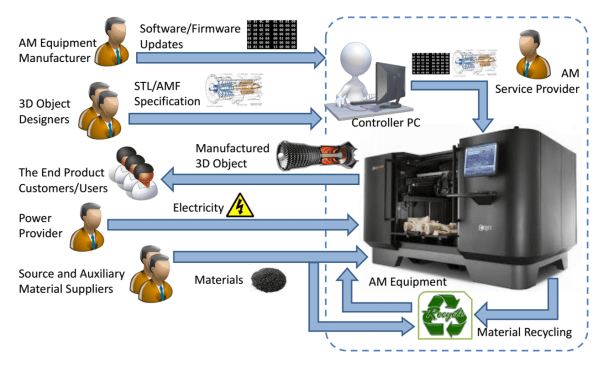

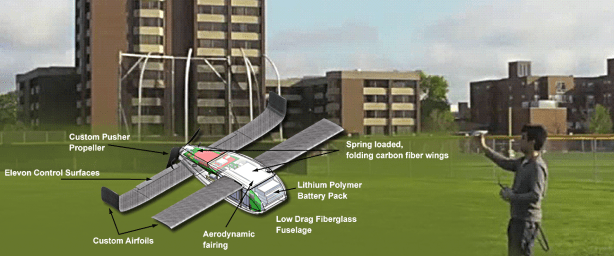

Le drone Perdix est un drone simple, développé lors du programme PERDIX doté de 20 millions de dollars (donc un petit programme) – il est aujourd’hui dans sa sixième version. Chaque drone, d’une envergure de 30 cm, pèse 300g environ et est construit en kevlar et en fibres de carbone. A l’origine conçu par le MIT, le Perdix (sans « r ») est capable de voler à 112km/h, et est doté d’une micro-caméra et d’une batterie au lithium. Le drone est développé à partir de composants sur étagère (composants de smartphones, en particulier) et est fabriqué en utilisant des techniques de fabrication additive (impression 3D).

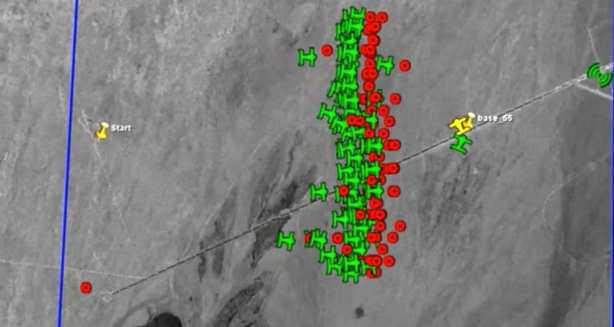

Le Perdix ne possède pas d’intelligence « locale » : un système distribué réparti leur confère une intelligence collective, chaque drone se synchronisant ensuite avec ses voisins immédiats. Si la mission est donc claire, la manière de la remplir dépend de la configuration de l’essaim, et s’adapte en conséquence (ci-après, une image de l’une des configurations). C’est d’ailleurs la seconde expérimentation : lors de la première, 90 drones avaient montré avec succès leur capacité au vol collaboratif.

Comme on le voit dans la vidéo ci-après, la démonstration a montré avec succès que l’essaim pouvait adopter différentes configurations de vol correspondant à une simulation de mission de surveillance.

Au-delà de l’exercice lui-même, le programme Perdix est innovant, car il s’appuie sur le DIUx (Defense Innovation Unit eXperimental), une structure créée il y a deux ans dans la Silicon Valley par le Secrétaire d’Etat à la défense actuel, Ashton Carter (lui-même ancien chercheur en physique théorique). La structure cherche d’ailleurs aujourd’hui un industriel capable de produire plus de 1000 drones Perdix.

DIUx est un poste avancé de la défense américaine en Silicon Valley, chargé de s’assurer que des technologies critiques n’échappent pas à la Défense américaine. Il rassemble des spécialistes en technologies, des industriels et des investisseurs en capital risque. DIUx répond à la difficile question du financement de l’innovation de défense, en s’assurant que des start-ups innovantes peuvent accéder à des programmes gouvernementaux sans en subir les inconvénients (notamment la longueur des cycles). La démarche est intéressante et mérite d’être étudiée pour notre pays – reste à voir si, aux Etats-Unis, elle survivra à la prochaine présidence…