Dans ce blog, nous parlons régulièrement des objets connectés et de leurs vulnérabilités (voir cet article sur la voiture connectée, ou celui-ci sur des armes « hackées »), et de fabrication additive (voir cet article sur la fabrication d’une arme par impression 3D). Voici que ces deux domaines se rejoignent : une équipe de chercheurs de l’Université Ben Gourion du Negev, de l’université SUTD de Singapour et de l’University of South Alabama vient de montrer que le piratage des outils de fabrication additive pouvait avoir des conséquences très concrètes, dans le monde réel.

Leur travail est intitulé « dr0wned – Cyber-Physical Attack with Additive Manufacturing » et consiste à effectuer une attaque Cyber Physique sur un matériel de fabrication additive. On rappelle que l’on désigne par le terme « Cyber Physique » un système où des éléments informatiques collaborent pour le contrôle/commande d’entités physiques.

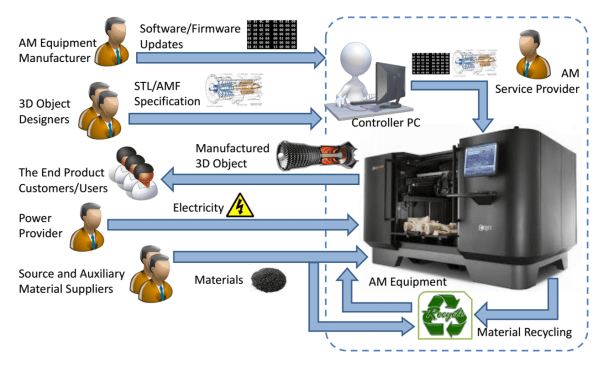

Le principe est de voir comment, en s’intégrant à un processus de conception et de fabrication additive, un pirate peut introduire un défaut critique au cœur du processus. En l’occurrence, il s’agit de s’attaquer à l’ordinateur de contrôle de l’imprimante 3D. L’idée est de s’intégrer au processus (« workflow ») présenté ci-dessous.

Ce workflow montre, avec un certain niveau d’abstraction, les étapes et multiples acteurs qui collaborent au sein d’un processus de fabrication additive. Il s’agit dans un premier temps de s’insérer dans les fichiers de conception d’un composant critique (ici l’hélice servant à la propulsion d’un drone), en utilisant des techniques classiques de « phishing » (envoi d’un mail anodin avec une pièce jointe infectée). Cette pièce jointe permet de créer une voie d’accès vers les fichiers de CAO contenus dans l’ordinateur infecté (un peu d’ingénierie sociale permet de cibler le bon utilisateur au préalable).

En utilisant des logiciels classiques de CAO, le pirate peut alors introduire des défauts en prenant soin que ces derniers soient invisibles à l’œil nu – en l’occurrence, les chercheurs ont introduit des zones creuses, donc fragiles, au sein de la structure de l’hélice qui doit être « imprimée » (près de l’axe). Le fichier est alors remplacé dans l’ordinateur de la victime, qui servira de configuration pour l’impression 3D. Et le défaut est bel et bien invisible: dans l’image ci-dessous, l’hélice en haut est normale, alors que l’hélice du bas est sabotée.

Le résultat ? L’hélice est imprimée avec son défaut caché, qui, après quelques minutes de vol, provoque la chute et la destruction du drone.

Rien de révolutionnaire ici, si ce n’est la nature même de l’attaque. La fabrication additive (comme d’ailleurs l’Internet des Objets ou la robotique) permet de « donner des bras et des jambes » à Internet. Autrement dit, toute modification dans le cyber-monde a des effets très réels et très concrets sur le vrai monde. A ce sujet, je ne saurais trop vous conseiller de visualiser cet excellent film, ci-après, qui présente les dangers et vulnérabilités du monde merveilleux des objets connectés.

Comme le virus Stuxnet responsable de la destruction des centrifugeuses supposées servir au programme nucléaire militaire iranien l’a montré, un simple programme informatique peut donc provoquer une destruction physique. Il est donc nécessaire de s’intéresser à ce problème (en prenant en considération la généralisation des systèmes industriels de type SCADA : Supervisory Control And Data Acquisition, frameworks industriels d’instrumentation), et en particulier en anticipant les problèmes liés à la fabrication additive. Car aujourd’hui, on peut tout imaginer : après tout, on imprime d’ores et déjà des missiles à 80% en utilisant des techniques de fabrication additive (voir cet article). L’intérêt de ce travail est de montrer la maîtrise complète du processus, d’une attaque de phishing au sabotage des fichiers, provoquant la modification et la destruction physique du système rendu vulnérable.

L’article original est disponible ici.

Simple commentaire pour vous faire part de mon plaisir à vous lire et de la haute tenue de vos articles. Une pointe d’humour, une sélection de sujets passionnants et une analyse pertinente.

Bravo, bonne continuation pour le plaisir de vos lecteurs !

J’aimeJ’aime

Merci infiniment – grâce à des commentaires comme celui-ci, mon envie de continuer est plus forte que jamais.

J’aimeJ’aime

J’espère bien que vous continuerai !

Question indiscrète : le titre du blog possède-t-il un lien avec « Pappy » Boyington ?

J’aimeJ’aime

Merci du commentaire. Oui, le nom est inspiré de l’escadrille des Black Sheep (donc Pappy Boyington). Tout simplement parce que je suis passionné par l’aéronautique, mais aussi par le côté « disruptif » du personnage. Je me suis donc amusé à m’en inspirer pour le nom du blog.

J’aimeJ’aime

oups ! quelle horreur, petite correction :

*vous continuerez…

J’aimeJ’aime