Comme disait l’autre, tant qu’à avoir un combattant, autant en avoir un sans fil. Autrement dit, la génération d’énergie nécessaire au bon déroulement des opérations est toujours un problème prégnant, qu’il s’agisse des forces spéciales ou conventionnelles. C’est aussi une dimension structurante dans la problématique de l’allègement du combattant, nécessitant de développer des batteries plus légères, plus endurantes, plus robustes.

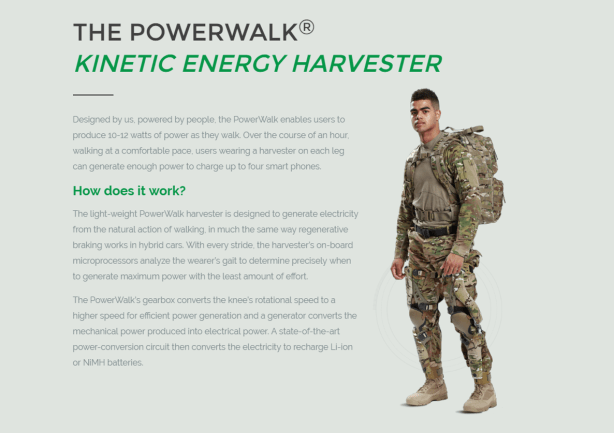

Mais une autre voie est en train d’apparaître : l’utilisation de l’énergie cinétique fournie par le combattant lui-même afin de générer de l’énergie électrique utilisable. Dans ce domaine, la société Bionic Power a dévoilé le PowerWalk, un système destiné à équiper le genou des combattants.

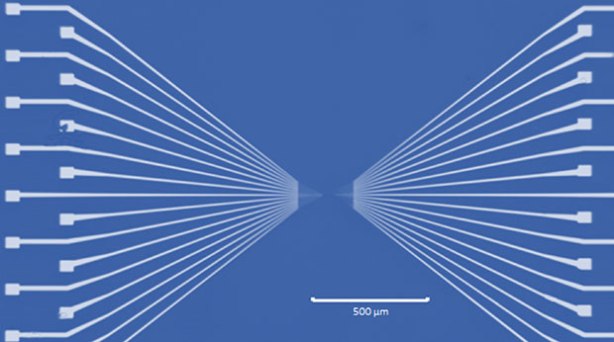

Il s’agit d’un dispositif articulé de 1.8kg, qui se fixe sur chaque jambe et qui génère de l’électricité en fonction de la flexion du genou. Mais au-delà de la connexion à un générateur, le PowerWalk dispose d’une certaine intelligence, en l’espèce, un calculateur qui analyse la marche de l’utilisateur et optimise le stockage de l’énergie en fonction de cette dernière. Car bien que le concept de récupération de l’énergie cinétique humaine soit connu depuis longtemps, la société BionicPower a investi pour en dériver un produit compatible avec une utilisation militaire.

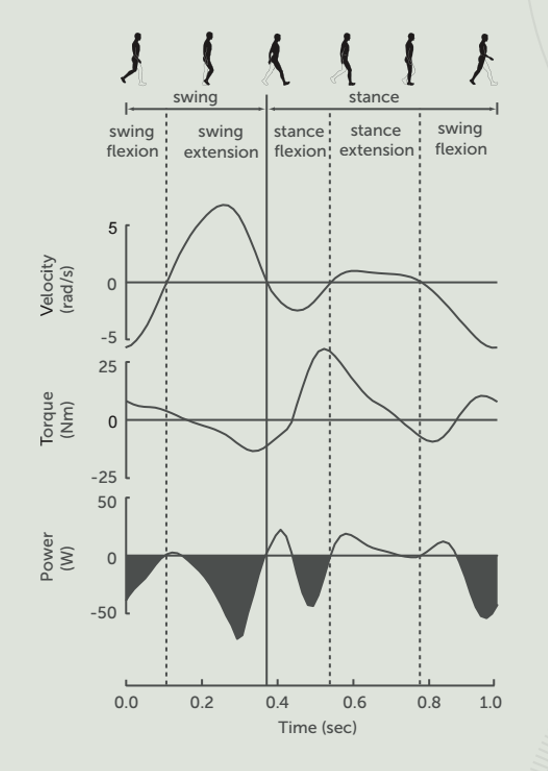

En effet, il ne faut pas « juste » récupérer de l’énergie. En ce cas, on risque de gêner le combattant en générant un frein à son mouvement. Pour éviter cet écueil, le PowerWalk dispose d’un senseur, et d’un système de contrôle temps réel permettant d’assister, à la manière d’un exosquelette, les muscles de la jambe lorsque la récupération d’énergie et le poids du dispositif risquent de gêner le porteur.

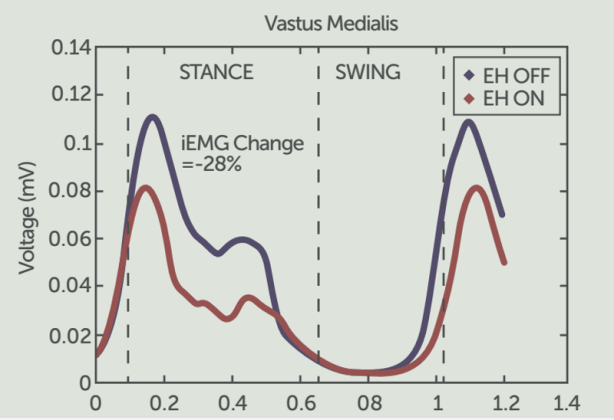

Cette assistance permet en outre d’économiser l’effort du combattant en réduisant jusqu’à 20% le coût métabolique, et 28% l’activité musculaire par rapport à un fantassin non équipé. Outre l’asservissement, c’est également la forme « biomimétique » de l’orthèse qui permet de ne pas gêner le mouvement naturel. Les différents testeurs disent d’ailleurs qu’ils oublient qu’ils portent le dispositif 20mn après le début de la mission.

La société annonce que le PowerWalk permet de générer de l’ordre de 10 à 12W, voire 25W lorsque l’utilisateur descend une pente de 15%. Pour donner une idée, cela signifie qu’en 1h, il est possible de charger jusqu’à 4 smartphones en utilisant la technologie.

Notons également qu’il s’agit d’un dispositif plutôt silencieux : en plein fonctionnement, il génère moins de 40dB à 1m, ce qui correspond au bruit généré par un lave-vaisselle silencieux. Perfectible donc mais pas rédhibitoire. En outre, le système est durci aux chocs, et supporte une immersion temporaire. Tout ceci montre que malgré la simplicité du concept, le développement d’un produit performant en environnement militaire n’est pas évident.

Le dispositif est encore à un TRL (technology readiness level) de 7. Le projet a pour l’instant bénéficié d’un financement de 5 millions de $ au total (en comptant la pré-production de prototypes). Des tests sur le terrain, dans le cadre du programme U.S. Joint Infantry Company Prototype (JIC-P) et impliquant l’armée de Terre américaine ainsi que les US Marines débuteront à la mi-2017.