Tout le monde le sait : le meilleur moyen de protéger un ordinateur hébergeant des données sensibles, est de le déconnecter physiquement de tout réseau. C’est ce que l’on appelle « l’air-gap » : l’ordinateur ne possède aucune connexion d’aucune sorte, et est ainsi protégé de toute intrusion… en théorie. C’est évidemment indispensable dès lors que des réseaux d’ordinateurs spécifiques protégés doivent être mis en place : communications militaires, monde bancaire, mais aussi (et cela fera l’objet un article prochain) les réseaux de contrôle ou d’automates industriels critiques (SCADA), qui sont aujourd’hui une vulnérabilité majeure de nos infrastructures (ce sera pour une autre fois).

Car évidemment, dès lors que l’on développe un système de protection, les adversaires cherchent à le contourner. Pour pirater un ordinateur « air-gapped », plusieurs techniques ont déjà été examinées. La plus connue et la plus immédiate est l’interception des ondes électromagnétiques (nous parlerons un jour du système Cottonmouth-I de la NSA), mais il existe d’autres techniques plus exotiques comme l’utilisation et le détournement des patterns dans la chaleur émise par le PC.

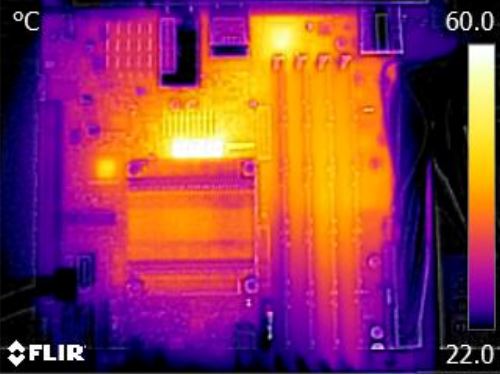

On peut ainsi mentionner un système appelé BitWhisper et développé par des chercheurs de l’université Ben Gurion de Jérusalem, qui utilise l’émission de chaleur de l’ordinateur ciblé ainsi que les senseurs thermiques internes pour intercepter (et communiquer) des informations critiques comme des mots de passe ou clés de sécurité. Les chercheurs ont ainsi montré qu’ils pouvaient intercepter des commandes d’une machine air-gapped – voir la vidéo ci-dessous. En l’occurrence, ils arrivent à faire passer une information entre deux machines non physiquement connectées par le détournement des informations thermiques, arrivant ainsi à contrôler un jouet lance-missile.

Cette technique utilise les fluctuations de température de la carte-mère, et détourne le déclenchement par senseurs internes des ventilateurs permettant le refroidissement. Il s’agit d’un malware (qu’il faut donc implanter sur la cible, ce qui constitue une limite de l’exercice, je le concède), qui utilise, un peu comme un code morse, le déclenchement des senseurs de température interne pour transmettre de l’information à l’ordinateur espion. En pilotant le senseur pour permettre une augmentation de 1°C sur une certaine période, l’ordinateur receveur comprend « 1 ». En permettant la restauration de la température à son niveau initial sur la même période, le receveur comprend « 0 ». C’est long, c’est fastidieux mais c’est suffisant pour récupérer ou transmettre de l’information.

Ce logiciel va même jusqu’à prendre en compte les fluctuations normales de température afin de s’y « fondre » pour qu’un observateur externe ne puisse pas comprendre qu’une attaque a lieu. Un ordinateur infecté par bitWhisper envoie également un « ping » thermique par ses senseurs, de manière à écouter ses voisins et engager une communication avec un autre ordinateur infecté, et ce dans les deux sens (écoute des données, envoi de commandes). L’article est disponible ici.

Ce sont ces mêmes chercheurs de Ben Gurion qui viennent de mettre au point une nouvelle technique fondée sur l’écoute des ventilateurs de refroidissement du PC. Elle repose sur l’analyse des émissions sonores et de leurs variations ; car si un PC protégé ne possède généralement pas d’enceintes (et que son haut-parleur interne doit être désactivé), il comprend plusieurs ventilateurs : sur la carte mère, le châssis, l’alimentation, … Tous ces ventilateurs génèrent une fréquence sonore (liée à la fréquence de passage des pales), qui augmente avec la vitesse de rotation du ventilateur.

L’idée a alors consisté à développer un nouveau malware, qui va générer du code binaire à partir de la fréquence du ventilateur : 0 pour 1000 rpm, 1 pour 1600 rpm. Un receveur placé à proximité, comme un smartphone, en l’occurrence un Samsung Galaxy S4 avec une fréquence d’échantillonnage de 44.1Hz (voir le dispositif expérimental ci-dessous) va écouter ce code pour transmettre les données piratées. Le malware s’appelle Fansmitter ; il permet de transmettre jusqu’à une distance de 8m l’information à un système de réception à un taux de 900bits/h.

Il permet même d’utiliser des différences de fréquences sonores de 100Hz pour générer la différence entre le 0 et le 1, afin d’éviter qu’un observateur dans la pièce puisse se rendre compte de l’attaque (alors que le receveur est capable de le faire, même si la pièce est bruitée – en l’occurrence, dans le test effectué par l’équipe de recherche menée par Mordechai Guri, la pièce comportait plusieurs serveurs, un niveau de bruit ambiant habituel et un système de climatisation actif). L’article original peut être téléchargé ici.

Tout ceci permet de montrer qu’un ordinateur air-gapped n’est intrinsèquement pas à l’abri. En tout cas, tout malware pourra exploiter les failles qui sont de toute façon inhérentes au fonctionnement d’un ordinateur. Le seul bémol à ce constat est la nécessité d’introduire un malware dans l’ordinateur ciblé, ce qui est une véritable barrière d’entrée. Une fois celle-ci passée, c’est hélas trop tard.