Ce qui est bien quand on tient un blog comme le mien avec la « Black Hat Conference », c’est qu’on est sûr que chaque édition apportera son lot d’innovations, pour nous convaincre que décidément, la sécurité informatique dans notre monde hyperconnecté, ce n’est pas de la tarte.

Rappelons que la Black Hat Conference est un événement annuel créé il y a maintenant vingt ans par Jeff Moss (également fondateur de la conférence DEFCON), et qui rassemble différents « briefings » sous forme de conférences à Las Vegas, Amsterdam, Tokyo et Washington (plus quelques autres événements). Le sujet est celui de la cybersécurité et vise à partager l’état de l’art sur le domaine, et les bonnes pratiques associées. Pour faire simple : c’est la messe annuelle des hackers !

Cette fois-ci, l’innovation vient de l’équipe Alibaba Security, le département de sécurité informatique du groupe chinois Alibaba. En partenariat avec la prestigieuse université pékinoise de Tsinghua, l’équipe a présenté une conférence/démo intitulée « Sonic Gun to Smart Devices » et sous-titrée « comment vos appareils peuvent être contrôlés par des sons ou des ultrasons ».

L’idée est de montrer que les systèmes embarqués dans une tablette, un smartphone ou un drone, tels que les gyroscopes, accéléromètres ou autres systèmes microélectromécaniques (ce que l’on appelle des MEMS) sont en fait sensibles aux sons ou aux ultrasons. Le principe est en fait simple : il consiste à trouver ce que l’on appelle la fréquence de résonance du système ciblé.

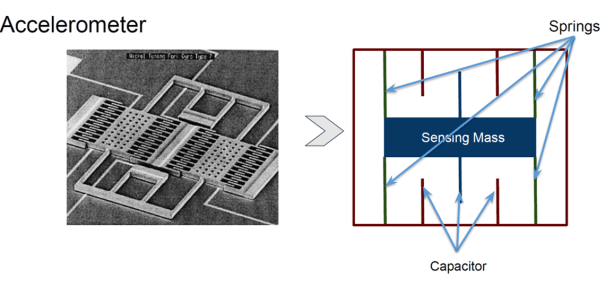

Prenons l’exemple d’un gyroscope ou d’un accéléromètre. Ces systèmes peuvent être comparés avec des systèmes « masses-ressorts » mais à l’échelle microscopique (ce sont souvent des accéléromètres soit capacitifs – ci-dessous, soit piézo-électriques).

Ils possèdent une fréquence de résonance qui leur est propre : toute interférence avec celle-ci provoque donc un leurrage de la stabilité du capteur, ce qui amène ce dernier à envoyer des données erronées.

C’est donc le principe des attaques menées par l’équipe Alibaba. Les chercheurs ont ainsi utilisé une « arme ultrasonique » (en gros, un système de génération d’ultrasons, réalisés à la main dans leur atelier) permettant de moduler la fréquence des sons afin qu’elle corresponde à la fréquence de résonance du capteur MEMS visé.

Une fois la fréquence de résonance atteinte, le capteur vibre et devient désorienté, car il perd sa référence stable, il envoie donc des valeurs fausse au système qui l’héberge.

Une première démonstration assez impressionnante montre ce que l’on peut faire en piratant ainsi un casque de réalité virtuelle Oculus Rift (le sac en papier pour l’infortuné qui porterait le casque n’est pas fourni) – les chercheurs ont montré une attaque analogue sur un HTC Vive ou des lunettes Hololens.

Bon, vous me direz « et alors » ? Alors… il y a pléthore de systèmes qui pourraient être piratés de cette manière. Les auteurs ont ainsi démontré des attaques sur un smartphone (ici le Samsung Galaxy S7)

Sur un drone de type DJI Phantom (ici sur la caméra, mais également sur les hélices)

Ils ont également montré qu’un hoverboard électrique auto-équilibré (en gros une skateboard muni de gyroscopes et capables de se stabiliser tout seul), semblant initialement immunisé, devenait vulnérable si on pratiquait une petite incision sur sa coque (plastique), afin de laisser passer les ultrasons – on peut aussi utiliser des émetteurs ultrasoniques de forte puissance. Et que pendant l’attaque, il oscillait d’avant en arrière – on imagine ce que cela pourrait donner sur la route.

Car potentiellement, une telle attaque serait applicable au piratage d’une voiture connectée – soit par exemple en provoquant le déclenchement intempestif des air bags (non, pas très agréable quand on conduit) soit en destabilisant des véhicules autonomes pour provoquer des accidents. C’est d’autant plus ennuyeux que le matériel nécessaire ne relève pas de la science des particules – le générateur utilisé a coûté aux chercheurs la somme dérisoire de 320$ !

Heureusement, les parades sont identifiées : on peut ainsi protéger les MEMS des sons parasites provenant de l’extérieur par des revêtements isolants, utiliser un logiciel de surveillance et de contremesure permettant de détecter puis de contrer tout émission sonore par des mécanismes de réduction active de bruit (en gros on envoie une longueur d’onde opposée – c’est le principe des casques réducteurs de bruit). Mais la meilleure parade réside dans l’utilisation de MEMS de nouvelle génération peu sensibles aux stimuli externes, comme les gyroscopes SD-BAW pour « substrate-decoupled bulk-acoustic wave dont le principe de fonctionnement est décrit dans ce document .

Cette attaque a l’intérêt de mettre en évidence la vulnérabilité des équipements professionnels ou grand public ; on trouvera toujours en effet une faille, un nouveau mode d’attaque, une vulnérabilité exploitable. Il est donc indispensable, en tout cas pour les équipements critiques ou militaires, de considérer l’aspect sécurité, et de ne pas considérer qu’une transposition directe du monde civil au monde professionnel ou militaire doit être la règle…