Nous avions déjà mentionné dans ce blog les travaux de l’université de Copenhague sur le « deep spying » : l’espionnage faisant appel à des techniques de « Deep Learning » (apprentissage machine fondé sur l’analyse de modèles de données). En l’occurrence, les chercheurs avaient réussi à montrer que l’on pouvait exploiter les mouvements d’une montre connectée pour reconnaître et reconstituer la totalité des informations tapées par l’utilisateur. Vous pouvez retrouver cet article ici

Une nouvelle étape vient d’être franchie, avec en première ligne des chercheurs de l’université de Newcastle (ci-dessous), et cette fois-ci, la technique se fonde sur l’utilisation de votre smartphone.

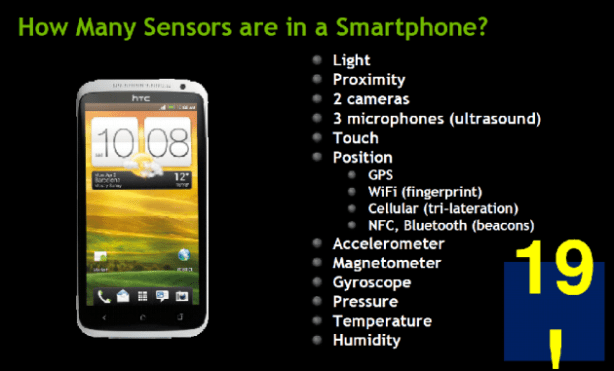

Tout d’abord, il faut bien réaliser qu’un smartphone, c’est entre 18 et 25 capteurs différents – et je parle là de la majorité des smartphones du marché : gyroscopes, détection des chocs, accéléromètre, détection du vecteur de rotation, orientation, odomètre, infrarouge, champ magnétique, etc… Vous seriez surpris.

Lorsque vous le tenez en main et que vous tapez un code d’accès, par exemple, ces capteurs réagissent en créant une véritable « signature ». Bien évidemment, celle-ci dépend de votre attitude, de votre activité, de votre environnement. Mais en l’observant dans différentes conditions, il est possible « d’apprendre » votre profil. Et pour exploiter cette technique, l’attaque imaginée par l’équipe de Maryam Mehrnezhad (ci-dessous) repose sur une faille : une absence de spécifications W3C (le consortium World Wide Web) affectant la majorité des navigateurs internet.

La faille repose sur le fait que la spécification W3C actuelle permet à un code javascript inclus dans une page web d’accéder aux informations de la majorité des capteurs présents dans votre smartphone, à l’exclusion de la caméra et du GPS, et ce sans la permission expresse de l’utilisateur. Cela fonctionne via une page de navigation, ou un onglet ouvert dans un navigateur (même inactif), et même si le smartphone est verrouillé. Voici la liste ci-dessous des navigateurs affectés par cette vulnérabilité, sous Android et iOS.

L’attaque imaginée par les chercheurs s’appelle TouchSignatures. Les chercheurs ont constitué une base de 10 utilisateurs auxquels on a demandé d’entrer un code PIN de 4 chiffres, 5 fois de suite, sur un site Internet. Ce site alimentait un réseau de neurones qui a appris à reconnaître les interactions de l’utilisateur avec le smartphone. La video ci-après montre les capteurs à l’écoute des mouvements de l’utilisateur.

C’est un peu comme reconstituer un puzzle : distinguer les mouvements de l’utilisateur quand il tient son smartphone en main, avec quels doigts, quelle inclinaison,… et repérer les invariants (on tape généralement en tenant toujours son smartphone de la même façon, avec une orientation donnée, avec les mêmes doigts, etc…).

Touch Signatures a rapidement appris à distinguer entre les mouvements « normaux » du téléphone pris en main, et les patterns caractéristiques d’un code PIN. Il a ainsi pu identifier 70% des codes PIN des utilisateurs sous Android, et 56% sous iOS. Mais le système apprenant constamment, au 5e essai il était capable d’identifier et de cracker un code PIN avec 100% de succès ( !).

Pourquoi cette faille a-t’elle été ignorée par la communauté ? Parce que le code javascript ne pouvait accéder qu’à un flux d’informations provenant des senseurs à faible débit, ce qui était perçu comme un risque faible de sécurité (« si ce n’est pas une caméra, ce n’est pas un problème »).

Ces nouveaux travaux montrent que même à faible débit, il est possible de capturer des informations permettant d’accéder aux identifiants de l’utilisateurs sans que celui-ci ne s’en aperçoive. Des résultats qui ont au moins alerté les développeurs des navigateurs, qui planchent aujourd’hui tous sur des parades, avec plus ou moins de vigueur. En attendant, la meilleure solution (pour les smartphones qui possèdent cette fonction) c’est d’utiliser la reconnaissance de l’empreinte digitale, en espérant que celle-ci ne puisse être capturée à l’avenir… ce qui serait plus préoccupant.

J’avais déjà lu l’article cité en exemple, mais dans le cas précis si je comprends bien, l’exploitation de cette faille suppose

– que l’utilisateur se connecte à un site internet qui exploite la faille et demande à l’utilisateur de saisir un code PIN (facile avec un peu de phishing)

– que ce processus soit utilisé 5 fois (pour un score de 100%), ou en tous cas plusieurs fois

…et après ? On aurait une « signature » liée à l’utilisateur permettant de décoder ses saisies de codes PIN. Très bien, mais on en fait quoi ??? Il faudrait implanter une malware sur le smartphone de la cible qui en tâche de fond scanne les saisies de codes PIN et soit capable de les associer avec un site ou une application précises… Il faut donc d’autres failles à exploiter… Ca commence à faire beaucoup.

Parmi les parades :

– (tordue) les smartphones propose des claviers différents, la signature sera donc liée au clavier, on peut alors choisir un clavier différent à chaque saisie de PIN (tordue, j’ai prévenu)

– (tordue 2, mais non geek) à chaque essai utiliser une main, un doigt ou une prise en main du smartphone différente (tordue je vous dit)

– (connue) : sur certains sites bancaires (pas de pub, ma banque le fait), la disposition des touches sur le panneau affiché pour la saisie du code PIN est aléatoire : on ne peut pas fiabiliser la signature puisque d’un essai à l’autre elle ne correspond pas à la même distribution spatiale.

Selon moi (me basant sur mes capacités cognitives et mes connaissances du domaine toutes 2 réduites), il s’agit ici d’une preuve de concept (proof of concept) et non pas d’une faille exploitable à court ou même moyen terme.

Par contre je rejoins l’auteur sur la dangerosité (potentielle) des empreintes digitales, rétiniennes ou au sens large biologiques. La captation de l’une de ses données serait gravissime : contrairement à un mot de passe, une fois la donnée corrompue (volée) il ne sera pas possible de la modifier… (à moins d’être yakuza, et encore… pas plus de 10 fois).

L’ultime faille est dans le cerveau des utilisateurs dont la réflexion est souvent « moi je m’en fous d’enregistrer mon empreinte, qui ça intéresse franchement !… ».

Je ne ferais pas de comparaison historique sous peine d’atteindre dès le 1er post le point Godwin…

J’aimeJ’aime